Burp Intruderを使用して、攻撃結果のエラーメッセージやその他の例外を分析し、入力ベースの脆弱性を発見できます。

最近のアプリケーションの規模や複雑さを考えると、脆弱性を手動でファジングするのは時間のかかる作業です。Burp Intruderを使えば、そのプロセスを自動化できます。

すべてのリクエストパラメータ値にペイロードポジションを設定します。

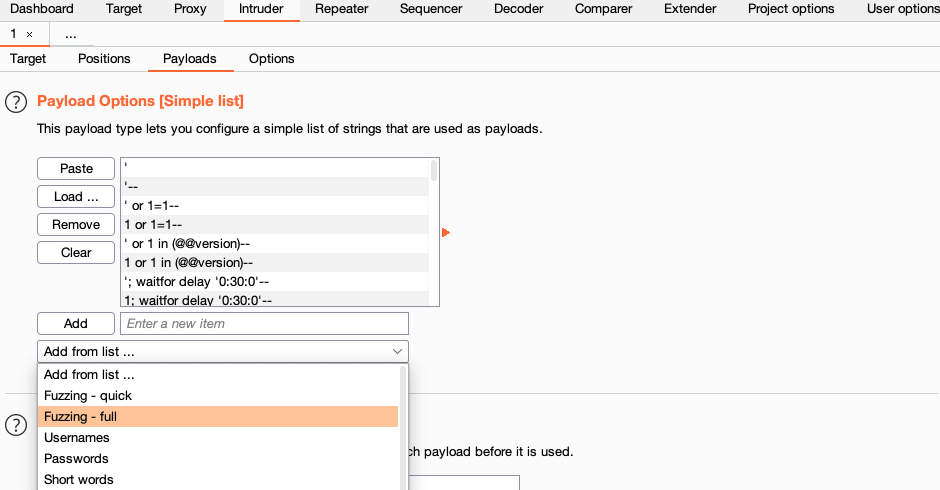

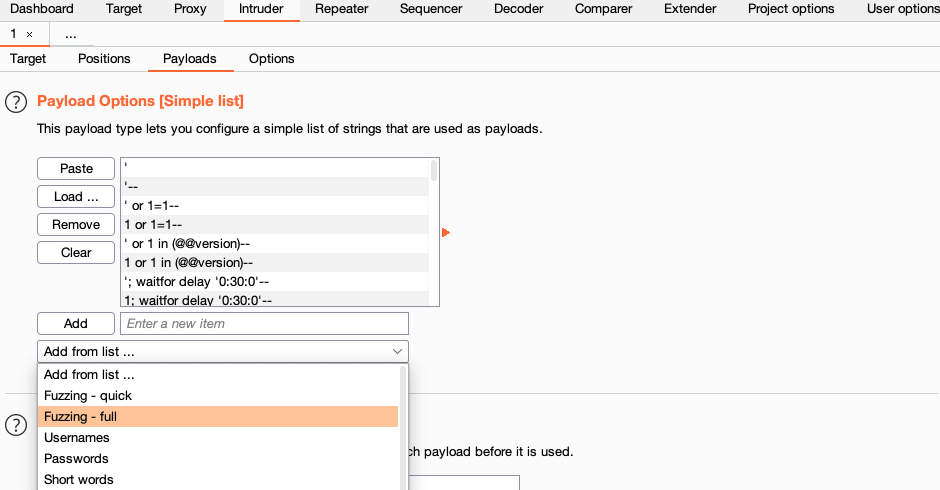

単純リストペイロードタイプを選択し、ペイロードリストを設定します。

独自の攻撃文字列のリスト、またはBurpの定義済みペイロードリストにある一般的なファジング文字列を使用できます。詳細は、定義済みペイロードリストを参照してください。

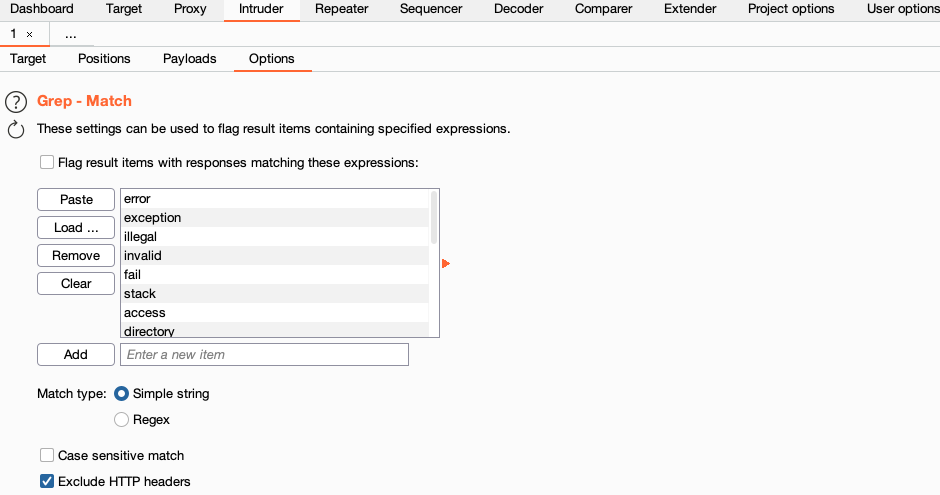

Grep - Matchオプションを設定し、さまざまな一般的なエラーメッセージ文字列を含むレスポンスにフラグをセットします。詳細は、Burp Intruderオプションを参照してください。

独自の語句の指定も、デフォルトアイテムの使用も可能です。

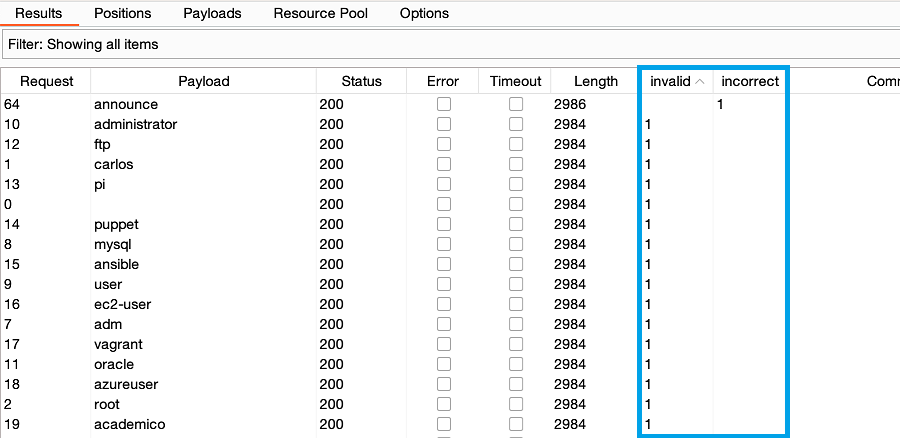

攻撃結果をマッチgrepの式でソートし、一般的なエラーメッセージ文字列を含む結果を見つけます。

同じペイロードとマッチgrep設定で大量のリクエストをテストするために、タブの設定を保存やコピーができます。詳細は、Burp Intruder攻撃の設定を参照してください。